I più visti

La sicurezza dei pagamenti su Amazon

4 Settembre 2024Amazon è una delle piattaforme di e-commerce più grandi e popolari al…

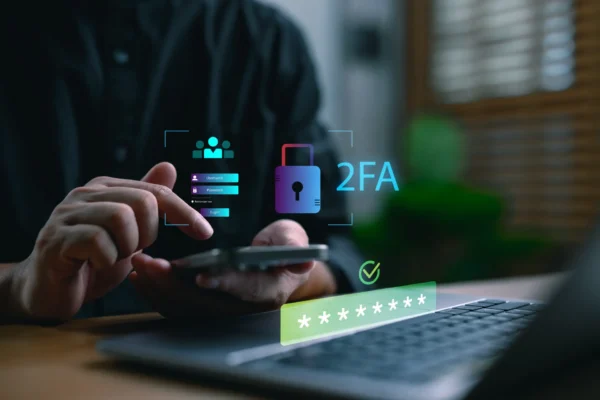

Come verificare l’autenticità di un sito web: una guida essenziale

30 Ottobre 2024In un mondo sempre più digitale, sapere come verificare l’autenticità di un…

Migliori pratiche per la sicurezza delle applicazioni web

12 Luglio 2024Per proteggere i dati sensibili e garantire un ciclo di vita sicuro…